系统日志(Linux,Windows,中间件)

Windows主要有以下三类日志记录系统事件:

• 应用程序日志

• 系统日志

• 安全日志

系统和应用程序日志存储着故障排除信息,对于系统管理员更为有用。 安全日志记录着事件审计信息,包括用户验证(登录、远程访等)和特定用户在认证后对系统做了什么,对于调查人员而言,更有帮助。

应用程序日志

记录操作系统组件产生的事件,主要包括驱动程序、系统组件和应用软件的崩溃以及数据丢失错误等。系统日志中记录的时间类型由Windows NT/2000操作系统预先定义。

默认位置: %SystemRoot%\System32\Winevt\Logs\System.evtx

系统日志

记录系统的安全审计事件,包含各种类型的登录日志、对象访问日志、进程追踪日志、特权使用、帐号管理、策略变更、系统事件。安全日志也是调查取证中最常用到的日志。默认设置下,安全性日志是关闭的,管理员可以使用组策略来启动安全性日志,或者在注册表中设置审核策略,以便当安全性日志满后使系统停止响应。

默认位置:%SystemRoot%\System32\Winevt\Logs\Security.evtx

安全日志

打开事件查看器,可以看到相关的事件ID和事件描述

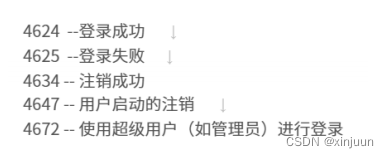

事件ID对应的事件描述:

登录成功可以看到一些可疑的账号登录,登录失败可以发现一些爆破的痕迹。

点击筛选日志选项,输入事件ID,就可以搜索出特定事件,并且匹配出特定事件的次数。我们可以根据事件发生次数以及具体时间来推断系统遭受攻击的情况。比如可以根据登录失败次数发现哪些账号有爆破的嫌疑,根据系统开关机事件来断定是否是异常情况。

Linux

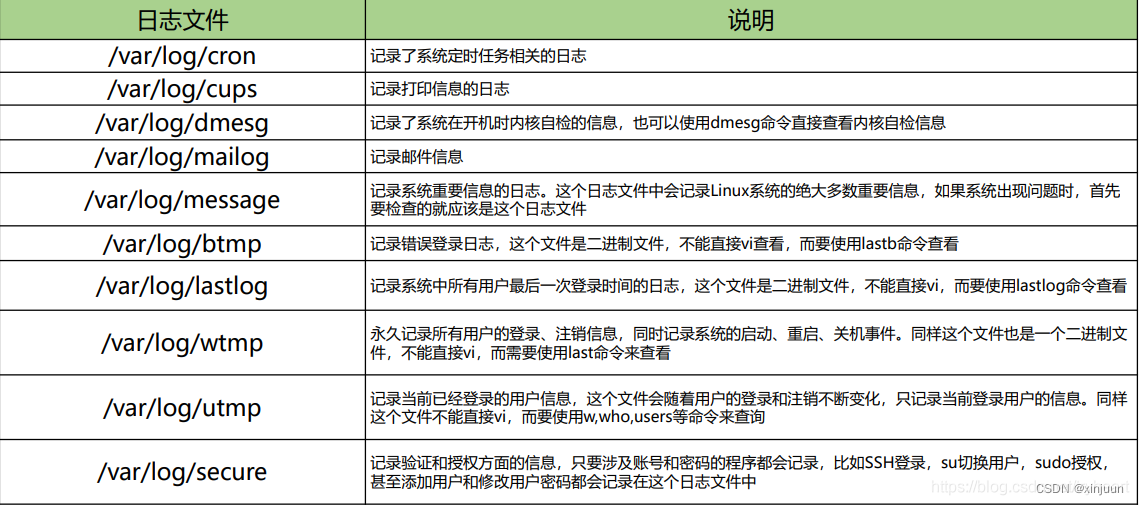

Linux日志的默认目录是/var/log/

日志文件位置及说明

重点日志

登录失败记录:/var/log/btmp //lastb(lastb是对应日志的直接系统命令)

最后一次登录:/var/log/lastlog //lastlog

登录成功记录: /var/log/wtmp //last

登录日志记录:/var/log/secure

目前登录用户信息:/var/run/utmp //w、who、users

历史命令记录:history

仅清理当前用户: history -c

Linux 自带日志分析命令

分析Linux日志,基本不用其他三方工具。系统自带很多非常有用的命令。

常用的shell主要有:

grep

awk

sed

find

cat

more

web

Linux中,web日志也在/var/log/下,进入对应web服务器目录既可查看。比如apache的日志就是在/var/log/apache/下,日志主要

access.log和error.log。

Windows中,使用类似phpstudy的建站模块的话,可以直接在phpstudy目录下找到access.log

和error.log。如果是IIS日志,可以打开管理工具,选择其中的IIS服务器进行日志查看。

常用命令

1、列出当天访问次数最多的IP命令:

cut -d- -f 1 log_file|uniq -c | sort -rn | head -20

2、查看当天有多少个IP访问:

awk ‘{print $1}’ log_file|sort|uniq|wc -l

3、查看某一个页面被访问的次数:

grep “/index.php” log_file | wc -l

4、查看每一个IP访问了多少个页面:

awk ‘{++S[$1]} END {for (a in S) print a,S[a]}’ log_file

5、将每个IP访问的页面数进行从小到大排序:

awk ‘{++S[$1]} END {for (a in S) print S[a],a}’ log_file | sort -n

6、查看某一个IP访问了哪些页面:

grep ^111.111.111.111 log_file| awk ‘{print $1,$7}’

评论系统未开启,无法评论!