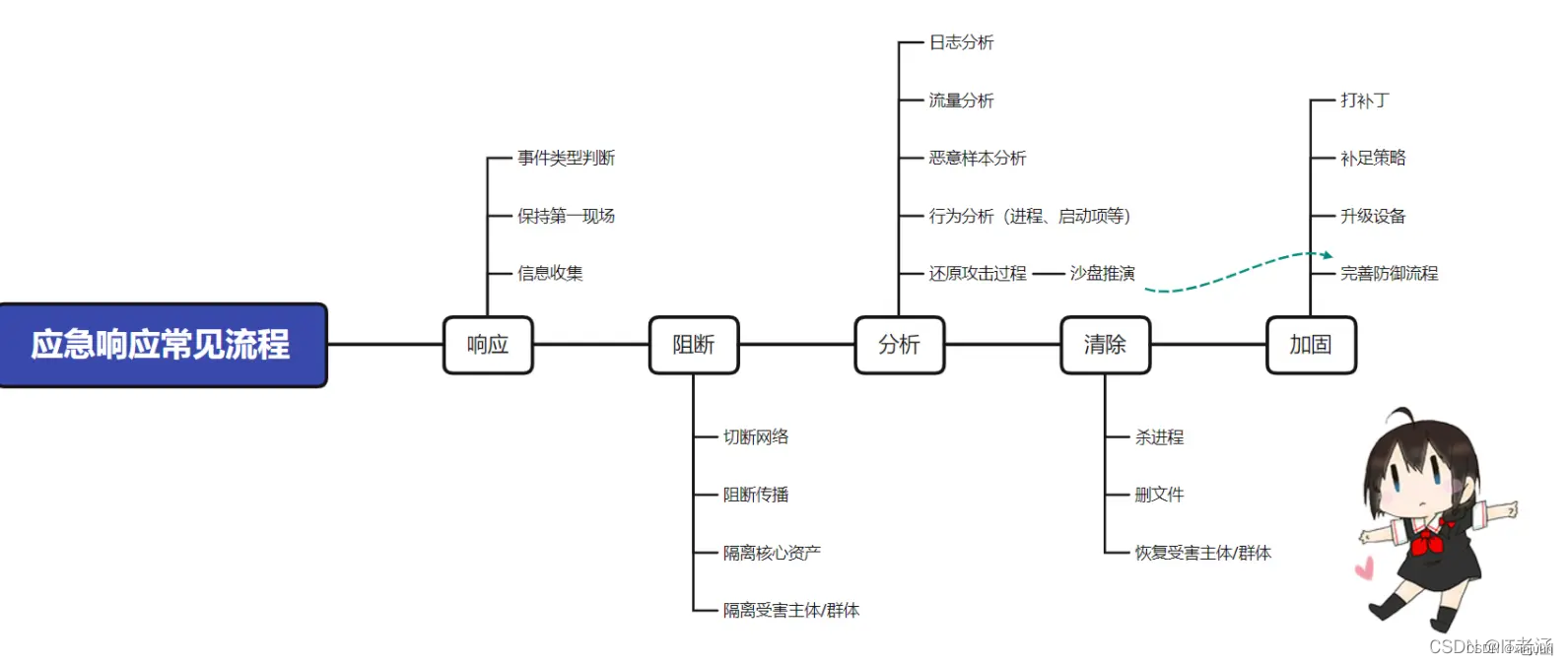

应急响应与溯源方案

- 收集信息:收集客户信息和中毒主机信息,包括样本

- 判断类型:判断是否是安全事件,何种安全事件,勒索、挖矿、断网、DoS 等等

- 抑制范围:隔离使受害⾯不继续扩⼤

- 深入分析:日志分析、进程分析、启动项分析、样本分析方便后期溯源

- 清理处置:杀掉进程,删除文件,打补丁,删除异常系统服务,清除后门

- 账号防止事件扩大,处理完毕后恢复生产

- 产出报告:整理并输出完整的安全事件报告

个人认为可以在发现的有情况的时候,马上百度,查找相关事件的信息,自己有把握就处理,没有把握就上报

信息收集

1 | 信息收集主要是做: |

判断事件类型

1 | 事件类型分为7类: |

抑制范围

(1)切断网络

情况分很多种:失陷后业务仍正常运行、失陷后业务受滞、失陷后业务停摆。不同的情况,网络切断因地制宜。

切断网络的目的:观察病毒行为、观察流量特征、阻断对内通信、阻断对外连接。

(2)阻断传播

传播包括:对内传播(感染)、对外传播(外联)

对内传播(感染):进程注入/迁移、第三方软件感染、服务传播(ftp/ssh爆破等)

对外传播(外联):挖矿行为、外联攻击、c2通信

阻断传播应从:软件层面、流量层面、代码层面、网络层面。例如:排查软件被劫持、排查流量发现无文件落地、利用代码审计发现容器加载内存马、阻断网络发现通过服务传播的病毒。

(3)隔离核心资产/隔离受害主体(群体)

这一步是应急响应的最终目的,无论实施过程如何、无论使用什么工具都必须保证被保护与沦陷方的隔离。

隔离核心资产是为了做到三个原则:保护、避害、不损害。

隔离受害主体(群体)是为了保护第一现场、收集攻击者信息等。

深入分析

日志分析、进程分析、启动项分析、样本分析方便后期溯源

日志主要注意的是:时间、动作、结果;这个行为什么时候开始、什么时候结束,这个动作是登陆、退出、修改等、造成的结果是登陆成功/失败、上传/下载了文件、执行了代码等。

流量主要注意的是:状态码、交互过程、数据合理性;每一次交互的状态码,交互过程中是否符合该种协议的正确交互过程,每个字段的填充、每次流量的渲染是否正常。

样本主要注意的是:启动方式、伪装方式、作用;根据启动方式去选择沙箱或者分析工具;伪装方式判断是否加壳做免杀和打击方式;根据作用去判断受害范围。

启动项

进程

粗略的分为静态和动态,日志属于静态信息需要应急人员清晰分辨出日志表达的内容和快速筛选出可疑的点。流量和样本属于动态信息,应急人员需要拥有一定的渗透能力去分辨交互行为。

(2)行为分析&还原攻击过程

从行为出发,还原攻击路径,推演攻击过程。

行为分析基于三大件分析,结合系统表现出来的情况做分析,例如:启动项、启动脚本、进程、内存等。

还原攻击过程需要对攻击大致的情况有一个综合判断,可以理解为——威胁模型建立(SDL),必须具备渗透能力,再此基础上放入沙箱重新复现攻击过程,对后续的步骤提供帮助。

清理处置

杀掉进程,删除文件,打补丁,删除异常系统服务,清除后门,加固没啥好讲的,打补丁、对系统进行限制(网络隔离、行为管理等)、升级防御设备、完善防御流程(防御设备的部署、人员的部署、规则库的升级)

账号防止事件扩大,处理完毕后恢复生产

产出报告

整理并输出完整的安全事件报告

溯源方案

1.攻击源捕获

安全设备报警,如扫描IP、威胁阻断、病毒木马、入侵事件等

日志与流量分析,异常的通讯流量、攻击源与攻击目标等

服务器资源异常,异常的文件、账号、进程、端口,启动项、计划任务和服务等

邮件钓鱼,获取恶意文件样本、钓鱼网站 URL 等

蜜罐系统,获取攻击者 ID、电脑信息、浏览器指纹、行为、意图的相关信息

2.溯源反制手段

- IP 定位技术 根据IP定位物理地址–代理 IP 溯源案例:通过 IP 端口扫描,反向渗透服务器进行分析,最终定位到攻击者相关信息

- ID 追踪术 ID 追踪术,搜索引擎、社交平台、技术论坛、社工库匹配 溯源案例:利用 ID

从技术论坛追溯邮箱,继续通过邮箱反追踪真实姓名,通过姓名找到相关简历信息 - 网站 url 域名 Whois 查询–注册人姓名、地址、电话和邮箱 –域名隐私保护 溯源案例:通过攻击 IP

历史解析记录/域名,对域名注册信息进行溯源分析 - 恶意样本分析 提取样本特征、用户名、ID、邮箱、C2 服务器等信息–同源分析 溯源案例:样本分析过程中,发现攻击者的个人 ID 和

QQ,成功定位到攻击者 - 社交账号 基于 JSONP 跨域,获取攻击者的主机信息、浏览器信息、真实 IP 及社交信息等 利用条件:可以找到相关社交网站的

jsonp 接口泄露敏感信息,相关网站登录未注销

技巧

域名、ip 反查目标个人信息

支付宝转账,确定目标姓氏

淘宝找回密码,确定目标名字

企业微信手机号查公司名称

REG007 查注册应用、网站

程序 PDB 信息泄露

评论系统未开启,无法评论!